L'ecosistema WordPress sta affrontando una delle minacce più insidiose degli ultimi anni, un caso di studio perfetto su quella che nel settore della cybersecurity viene definita 'Supply Chain Attack'. Non si tratta della scoperta di una vulnerabilità accidentale in un codice mal scritto, ma di un'operazione coordinata e malevola che ha sfruttato il cambio di proprietà di un intero portfolio di plugin per iniettare backdoor silenti su decine di migliaia di siti web. Questo incidente solleva interrogativi critici sulla gestione della fiducia nel repository ufficiale di WordPress.org e sulla sicurezza dei processi di acquisizione software.

L'Origine dell'Attacco: La Strategia del Cavallo di Troia Digitale

Tutto ha avuto inizio con la scoperta effettuata da Austin Ginder, fondatore di Anchor Hosting. Ginder ha ricostruito la cronologia di un'acquisizione sospetta riguardante il marchio 'Essential Plugin'. Questo portfolio, che comprendeva oltre 30 plugin attivi dal 2015, è passato di mano nel 2025. Il nuovo proprietario non ha apportato miglioramenti funzionali immediati, ma ha pianificato un attacco a lungo raggio. Dopo l'acquisizione, è stato introdotto del codice malevolo attraverso aggiornamenti apparentemente legittimi. La genialità criminale risiede nella pazienza: la backdoor è rimasta latente per circa otto mesi, evitando di attirare l'attenzione dei sistemi di monitoraggio automatici e degli analisti di sicurezza.

Il 5 aprile 2026, la rete di comando e controllo (C2) ha attivato simultaneamente le istanze infette. I dati sono allarmanti: oltre 30 plugin coinvolti, centinaia di migliaia di installazioni complessive e più di 20.000 siti attivi direttamente esposti. Questo scenario dimostra come la reputazione accumulata in un decennio di sviluppo onesto possa essere convertita in un'arma digitale in tempi rapidissimi.

Analisi Tecnica: Deserializzazione e Persistenza nel File wp-config.php

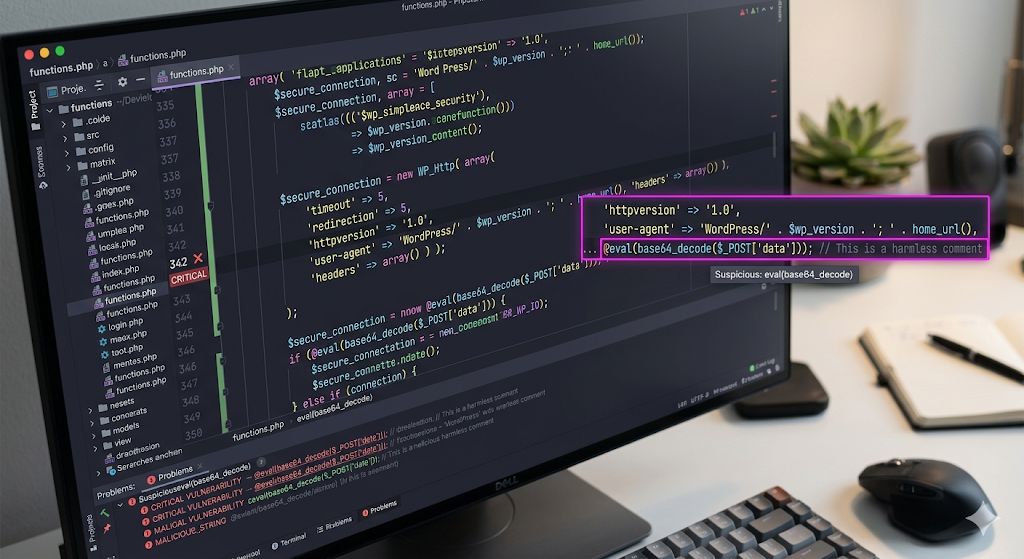

Il vettore di attacco principale sfrutta una vulnerabilità di deserializzazione. Una versione specifica dei plugin compromessi includeva una funzione progettata per recuperare dati da un server remoto. Questi dati venivano poi passati a un meccanismo di deserializzazione PHP, permettendo l'esecuzione di codice arbitrario (RCE - Remote Code Execution). Una volta ottenuta l'esecuzione, il malware non si limitava a operare all'interno del plugin, ma cercava di stabilire una persistenza profonda nel sistema.

Il payload scaricato successivamente è stato progettato per mimetizzarsi con i file core di WordPress. L'obiettivo finale era la modifica del file wp-config.php. Questo file è il cuore della configurazione di ogni sito WordPress e l'inserimento di codice al suo interno garantisce che il malware venga eseguito prima di quasi ogni altra funzione del CMS. Un dettaglio tecnico fondamentale riportato da Ginder riguarda l'offuscamento: il codice malevolo veniva aggiunto sulla stessa riga dell'istruzione require_once ABSPATH . 'wp-settings.php';. Un amministratore che controlla il file tramite un editor di testo senza wrapping automatico delle righe potrebbe facilmente mancare l'iniezione, poiché il payload aggiunge circa 6 KB di dati che rimangono 'nascosti' oltre il margine destro dello schermo.

Infrastruttura C2 su Blockchain: L'Evoluzione della Resilienza Malware

Uno degli aspetti più avanzati di questo attacco riguarda l'infrastruttura di Comando e Controllo. Invece di affidarsi a domini DNS tradizionali, che possono essere rapidamente sequestrati o inseriti in blacklist, gli aggressori hanno utilizzato uno smart contract sulla blockchain di Ethereum per risolvere l'indirizzo del server di distribuzione dei payload. Questa tecnica rende il blocco dei domini quasi impossibile attraverso i metodi convenzionali di 'take down', poiché l'informazione risiede su un registro distribuito e immutabile.

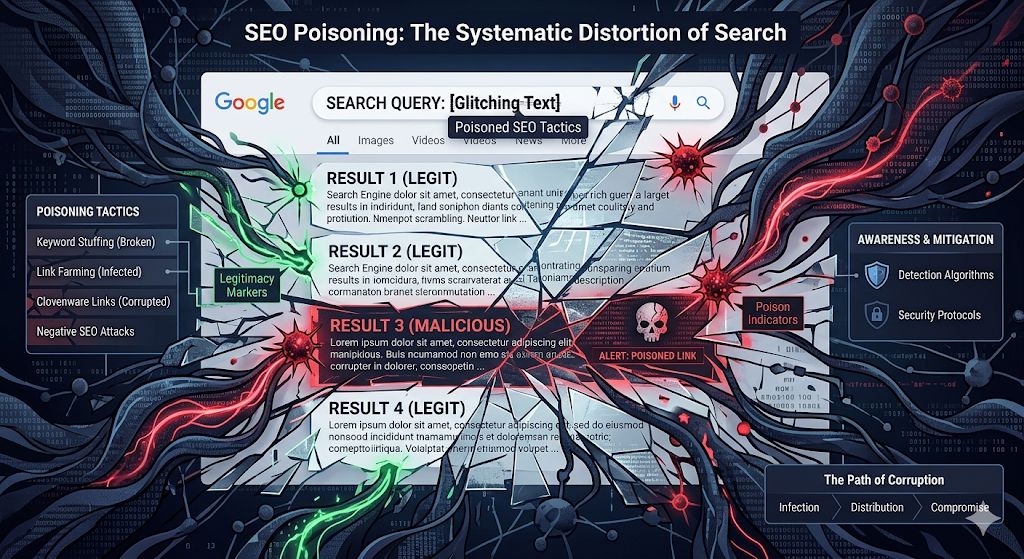

SEO Poisoning e Invisibilità: L'Inganno ai Crawler

L'obiettivo finale dell'attacco non era il defacement visibile o il ransomware, ma il SEO poisoning su larga scala. Il malware è stato istruito per mostrare contenuti manipolati, link spam e pagine nascoste esclusivamente ai crawler dei motori di ricerca, con un focus particolare su Googlebot. Per un utente umano o per l'amministratore del sito, il portale appariva perfettamente integro. Tuttavia, agli occhi di Google, il sito diventava un distributore di contenuti malevoli o pubblicità occulta.

Questo approccio garantisce una longevità incredibile all'infezione. Senza un monitoraggio specifico dei log di scansione o l'utilizzo di strumenti come Google Search Console, i gestori dei siti potrebbero impiegare mesi prima di accorgersi del calo di ranking o delle penalizzazioni manuali inflitte dai motori di ricerca. Il danno reputazionale ed economico derivante da una simile compromissione è incalcolabile, specialmente per siti e-commerce o testate giornalistiche.

La Risposta di WordPress.org e le Limitazioni Strutturali

Il team di sicurezza di WordPress.org è intervenuto tempestivamente non appena la minaccia è stata confermata, chiudendo oltre 30 plugin in un solo giorno e forzando aggiornamenti di sicurezza per tentare di mitigare il problema. Tuttavia, come sottolineato dagli esperti, queste azioni correttive sono 'reattive'. Il problema di fondo rimane strutturale: non esiste attualmente un sistema di notifica obbligatorio o una revisione del codice quando la proprietà di un plugin passa da uno sviluppatore a un altro. La fiducia è trasferita automaticamente insieme agli account del repository, creando una falla enorme nel modello di sicurezza dell'ecosistema.

Protocollo di Bonifica e Raccomandazioni per Amministratori di Sistema

Per i professionisti che gestiscono infrastrutture basate su WordPress, la semplice rimozione o l'aggiornamento dei plugin 'Essential Plugin' non è sufficiente. Poiché il malware modifica i file core, è necessario un protocollo di pulizia manuale e approfondito:

- Verifica del file wp-config.php: È imperativo controllare la dimensione del file e cercare stringhe insolite o offuscate, specialmente in coda alle righe di sistema. Un aumento di circa 6KB nella dimensione del file è un indicatore certo di compromissione.

- Audit dei File Core: Utilizzare strumenti come WP-CLI per verificare l'integrità dei file core rispetto ai checksum ufficiali (

wp core verify-checksums). - Monitoraggio Search Console: Analizzare i report di 'Sicurezza e Azioni Manuali' per individuare anomalie rilevate dai crawler di Google.

- Review della Supply Chain: Valutare l'opportunità di mantenere plugin che hanno subito cambi di proprietà recenti senza comunicazioni trasparenti da parte dei nuovi sviluppatori.

In conclusione, questo incidente segna un punto di svolta. La sicurezza di WordPress non può più limitarsi alla protezione dalle vulnerabilità tecniche (XSS, SQLi), ma deve estendersi alla governance politica e commerciale dei componenti di terze parti. Solo una maggiore trasparenza nei cambi di proprietà e controlli più rigorosi post-acquisizione potranno prevenire futuri attacchi di questa portata.